美國國防部 (Under Secretary of Defense for Acquisition & Sustainment ,OUSD(A&S)),推出了網路安全成熟度模型認證(CMMC),為國防基礎工業(DIB)及其他領域提供了一致的資安保護要求。CMMC 推動國防基礎工業 (DIB) 中的組織,主動完善其整體網路安全能力、增強他們的商業案例、保護他們的品牌,最重要是保護國家的經濟和安全。該計劃向整個政府機構及其相關供應鏈提出挑戰,在技術上可接受的最低價格來源,必要滿足整體網路安全要求下開展業務。

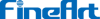

CMMC 模型包括三個級別的網路安全實踐,以 NIST SP 800-171 控制為基礎。第 1 級代表基本的網路衛生,側重於保護聯邦合約資訊(FCI)。 第 2 級側重於保護 受控非機密資訊(CUI)。它包含在NIST SP 800-171, 第 3 級中指定基於 NIST 800-172 要求的所有控制措施,針對公司可以採取的檢測和回應威脅的主動步驟,不過第3級的內容還未完全定案。

DFARS最早將在 2023/2024 財年影響國防部的採購。但是在立法未完成之前,所有 DIB 組織都已被合約要求,有義務遵守 NIST SP 800-171。 因此,每個 DIB 組織今天都需要問:我們現在是否充分和充分地管理網路安全威脅?我們需要克服哪些挑戰才能為我們自己和供應鏈帶來網路安全文化變革? 非DIB相關產業也會受到影響嗎?

DoD 的指南和NIST SP 800-171將受控非機密資訊描述為非機密資訊的保護,並強調 CUI 不是非機密和機密之間的分類。而事實上描述的是「如同對待 CUI 進行控制」,而不是「歸類為 CUI」。 在機密資訊與CUI的比較,機密往往會引起所有關注。這並不奇怪,因為前者經常出現在好萊塢間諜活動的大片中。

對於經驗豐富的 DoD 承包商來說,在公司內識別和保護受控非機密資訊的可能是其資訊安全實踐的日常實踐。然而,對於剛接觸獲得和管理國防部合約的公司來說,情況可能並非如此。 對於這些公司來說,至關重要的是,他們能夠回答如何識別和保護CUI的關鍵問題。任何回應徵求建議書 (RFP) 的 DoD 承包商都會看到要保護的資訊類別顯示在封面文件上。在處理 CUI 時,組織面臨的明顯風險是可能存在資訊系統安全漏洞或漏洞,從而可能使受保護的資訊落入對手手中。公司需要能夠識別所有進入其網路的CUI,無論在收到CUI時是否被標記為CUI。 例如,承包商應該能夠識別和保護他們從政府或主承包商那裡收到的製造零件技術圖紙檔案。

端點DLP系統協助保護CUI

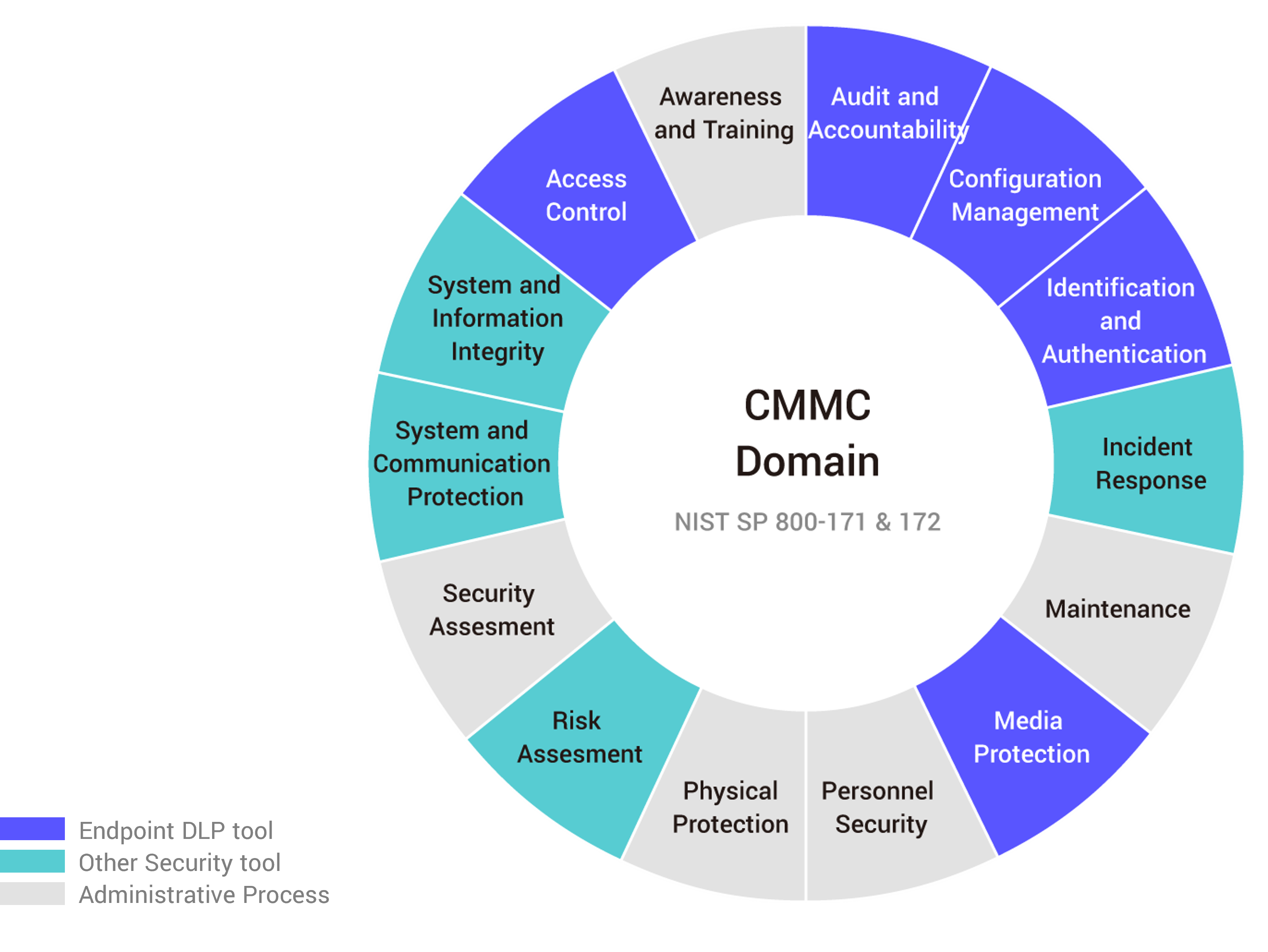

CMMC 2.0 對資安 實踐分成14個領域,其中的一部分可以利用資安工具協助,有的則是需要內化成公司的管理流程或者借助其他類型工具(如SIEM)。端點DLP可以協助的領域:

存取控制

端點DLP 方案的長處正是可以強制實施存取控制和權限管理,確保只有經過授權的個人才能存取特定資料。與端點檔案加密相結合,可為 CUI 機密性提供更大的保證,並防止在整個供應鏈工作流程中未經授權的存取,並為檔案和提供浮水印説明以防止洩露。

稽核與歸責

在CUI的整個生命週期中,瞭解誰存取或共用了CUI,包含地點和時間也是工作的關鍵。 作為最佳實踐,最終使用者和管理員都應該能夠調閱檢視,在整個供應鏈工作流程追蹤受保護的 CUI。

使用者特定的操作,無論是否獲得授權,他們的存取和活動都應受到監控。組織有責任確保個人存取系統的操作,可以唯一地追蹤到特定用戶,並建立責任制。此要求著重於稽核日誌的細節,必須考慮記錄帳戶使用情況、遠端存取、無線連線、實體存取等,以確保責任歸屬。可以先擷取使用者 ID、來源位址、目標位址以及時間戳記,以為歸責舉證。

組態管理

系統上的軟硬體組態基準,異動,存取活動,盤點紀錄,軟體安裝與執行。識別未經授權的軟體程式,除例外放行之外預設拒絕執行(Application Whitelist, AWL)。實施、維護和控制可能安裝在系統中的軟體。可以確定允許和不允許的軟體,並制定相關策略,政策執行應包括程序方法和自動化方法。

身分驗證與授權

不論是使用者、程序、裝置,應該被指定唯一識別碼,用以區別活動和系統中的存取等級。識別實體後,下一步是驗證/驗證這些實體的身份。身份驗證可以透過多種方法完成,無論是密碼、鑰匙卡或加密設備。這些身份驗證方法設定要求和限制,例如特定的密碼策略、任何加密設備的特定嘗試次數以及一次性密碼或存取的計時器/過期策略。透過實施多因子身份驗證來提高身份驗證有效性。

媒體保護

媒體保護的主要訴求,針對快閃磁碟機或外接硬碟等外部儲存裝置。受控區域是組織保留存取和控制的區域或空間。採取措施確保媒體在這些區域外運輸過程的安全,包括註冊信任裝置以防止不明裝置,及使用檔案加密。可以採用技術或非技術控制來實現,包含存取媒體的監視、記錄以及實體檔案內容。

由於 CMMC 規則在設計時特別考慮了供應鏈安全,實現 CMMC 合規性是降低供應鏈風險的好方法。這就是為什麼越來越多的企業要求遵守CMMC的原因,即使不與美國國防部有直接業務往來,也不是國防產業。CMMC 2.0 要求可能在2024夏季才生效,這意味著企業在實際實施之前還有一段時間。儘管如此,鑒於 CMMC 的複雜性,現在是開始為合規性做準備的好時機。